- English

- Español

- Português

- русский

- Français

- 日本語

- Deutsch

- tiếng Việt

- Italiano

- Nederlands

- ภาษาไทย

- Polski

- 한국어

- Türkçe

- العربية

- Svenska

- magyar

- Malay

- বাংলা ভাষার

- Dansk

- Suomi

- हिन्दी

- Pilipino

- Gaeilge

- Indonesia

- Norsk

- تمل

- český

- ελληνικά

- український

- Javanese

- فارسی

- தமிழ்

- తెలుగు

- नेपाली

- Burmese

- български

- ລາວ

- Latine

- Қазақша

- Euskal

- Azərbaycan

- Slovenský jazyk

- Македонски

- Lietuvos

- Eesti Keel

- Română

- Slovenski

- मराठी

- Srpski језик

9 tren yang muncul untuk ditonton dalam kontrol akses

2021-12-08

Karena teknologi kontrol akses yang baru dan berkembang terus memberikan peningkatan kinerja, efisiensi, dan efektivitas biaya, aplikasi potensial untuk sistem ini berkembang jauh melampaui penerapan tradisionalnya. Secara khusus, solusi berbasis jaringan dan perangkat lunak memiliki dampak signifikan terhadap meningkatnya peran sistem kontrol akses dalam keamanan, serta area lainnya.

Sebagai bonus tambahan, fitur dan fungsionalitas yang disempurnakan memungkinkan dealer dan integrator untuk menyediakan sistem yang sangat canggih kepada pelanggan pengguna akhir mereka yang meningkatkan keamanan dan berkontribusi pada tujuan operasional sementara juga sesuai dengan jenis anggaran ketat yang telah menjadi hal biasa di antara organisasi semua jenis.

Pertumbuhan sistem kontrol akses menarik untuk ditonton, dan penting untuk tetap mengikuti perkembangan terbaru. Untuk membantu merencanakan masa depan, berikut adalah sembilan tren yang akan berdampak signifikan pada ruang kontrol akses.

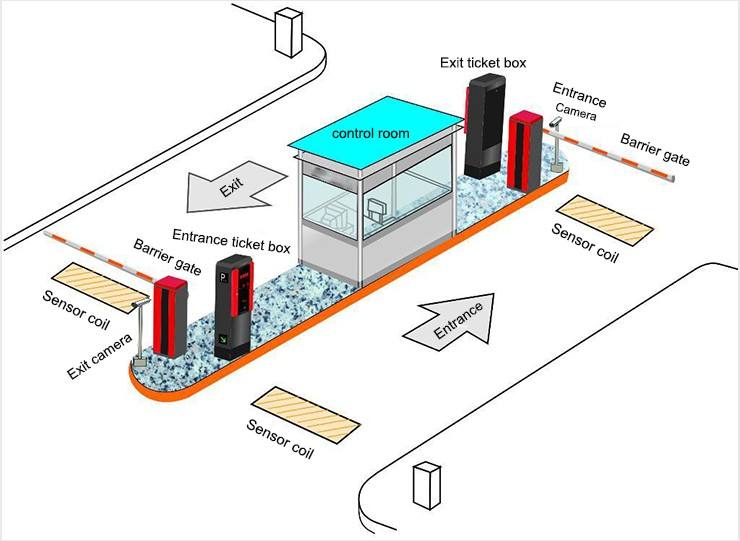

Sistem Jaringan

Di tahun-tahun mendatang, sistem kontrol akses tidak akan lagi terpisah dan terpisah dari sumber data lain, termasuk sistem keamanan dan non-keamanan. Sebagai gantinya, sebagai sistem jaringan, mereka akan memberikan informasi dan kecerdasan dalam bentuk data yang dapat berkontribusi pada model analitik prediktif yang muncul, sehingga meningkatkan kemampuan industri untuk beralih dari keamanan reaktif ke proaktif.

Sistem terintegrasi memberi pengguna kemampuan untuk memanfaatkan platform kontrol tunggal untuk memantau keadaan fasilitas atau lokasi dan memasukkan data dari pengawasan video, manajemen video, manajemen pengunjung, waktu dan kehadiran, alarm, pencitraan foto, lencana, kontrol elevator, kontrol bangunan dan banyak lagi sistem lainnya. Ini berlaku untuk semua sistem berbasis IP, seiring dengan semakin matangnya Internet of Things dan perangkat lunak yang lebih kuat dikembangkan untuk memproses dan menganalisis sejumlah besar data yang dihasilkan.

Kesesuaian

Satu area di mana pengontrol berbasis perangkat lunak dan teknologi lainnya bersinar adalah memungkinkan pengguna akhir untuk melindungi investasi mereka sebelumnya dan di masa depan dalam kontrol akses. Solusi ini kompatibel ke belakang, memungkinkan sistem terbaik dan membuatnya lebih mudah untuk membawa keseragaman ke instalasi baru atau yang sudah ada.

Adopsi baru membutuhkan waktu, dan karena teknologi kontrol akses menjadi lebih kuat dan memainkan peran yang lebih besar dalam keamanan dan operasi, akan ada periode waktu yang lama ketika solusi yang ada dan yang baru harus hidup berdampingan. Untuk alasan ini, perangkat lunak dan sistem baru harus kompatibel dengan investasi teknologi yang ada. Pengguna harus memiliki beberapa opsi yang tersedia untuk memastikan bahwa pemutakhiran dapat memenuhi kebutuhan keamanan mereka sementara juga sesuai dengan batasan anggaran.

Beberapa produsen kontrol akses telah mengabaikan kemampuan ini untuk mengakomodasi pengontrol dan pengkabelan lama dengan perangkat lunak baru mereka, yang sayangnya membuat rip dan replace deployment menjadi satu-satunya pilihan bagi pengguna akhir mereka. Kabar baiknya adalah ada teknologi yang tersedia yang memungkinkan pemasangan kabel twisted pair analog yang ada dengan protokol 485 atau 422 untuk digunakan bersama dengan pembaca yang diinstal. Dengan solusi ini, satu-satunya perangkat yang perlu diganti adalah pengontrolnya. Dalam beberapa kasus, mereka bahkan dapat direkayasa ulang daripada diganti, jadi hanya perangkat lunak terpusat yang dipasang di ujung kepala yang perlu diganti. Secara tunggal atau sebagai kelompok, kemajuan teknologi ini dapat menghemat banyak waktu dan uang, yang membuat dealer, integrator, dan pengguna akhir sangat senang.

Kontrol Akses Terkelola

Beberapa solusi kontrol akses berbasis perangkat lunak juga memegang kunci untuk pengembangan bisnis masa depan dengan pelanggan yang memiliki sistem lama. Solusi akses kompatibel ke belakang menyediakan arsitektur canggih yang diperlukan untuk memungkinkan dealer dan integrator menawarkan kontrol akses sebagai layanan terkelola. Peluang untuk menghasilkan pendapatan bulanan berulang ini sekarang dimungkinkan dengan fungsionalitas beberapa klien yang mampu mengelola dan mengendalikan banyak sistem melalui satu tulang punggung yang serupa dengan infrastruktur yang akan ditemukan di fasilitas yang menampung banyak penyewa.

peralatan

Peralatan jaringan baru akan dilengkapi pra-konfigurasi untuk pengaturan sistem di lokasi yang lebih mudah dan efisien, instalasi aplikasi, dan kustomisasi. Misalnya, kemampuan on-board akan memungkinkan pengguna untuk terhubung ke perangkat jaringan dengan meluncurkan pintasan dari PC mana pun yang terhubung ke LAN. Ini akan sangat mengurangi waktu instalasi dengan menghilangkan kebutuhan untuk menyebarkan atau menginstal perangkat lunak dan server.

Melampaui Keamanan

Sistem kontrol akses berbasis perangkat lunak memperkenalkan potensi yang lebih besar untuk berkontribusi pada operasi bisnis dengan melampaui bidang keamanan fisik konvensional. Salah satu contoh dari jenis aplikasi inovatif ini dapat dilihat pada sistem sekolah yang mencari cara yang lebih baik untuk mengatur lalu lintas siswa antara sejumlah besar ruang kelas portabel yang digunakan selama pembangunan fasilitas baru. Salah satu perhatian utama sekolah adalah dengan anak-anak menggunakan toilet dan fasilitas lainnya yang terletak di gedung sekolah utama sepanjang hari sekolah. Administrator mencari cara untuk melacak pergerakan siswa secara efisien untuk melampaui penggunaan konvensional tiket masuk aula tertulis. Sebagai gantinya, mereka memutuskan untuk mengeluarkan perangkat kedekatan untuk digunakan dalam pembaca akses di ruang kelas dan di semua pintu masuk ke gedung sekolah utama. Hal ini memungkinkan pemantauan lokasi siswa, dengan alokasi waktu yang telah ditentukan sebelumnya untuk berjalan dari kelas mereka ke gedung utama dan kembali. Jika seorang siswa gagal untuk melaporkan kembali dalam jangka waktu yang ditentukan, sistem mengeluarkan peringatan umum.

Nirkabel/Wi-Fi

Seperti di hampir semua lapisan masyarakat, teknologi nirkabel dan Wi-Fi sedang beringsut ke ruang kontrol akses. Mengingat hal ini, sangat penting bagi produsen untuk mendedikasikan perhatian dan fokus untuk mengembangkan pembaca yang dapat mengakomodasi teknologi ini. Di antara banyak masalah yang menyertai yang berpotensi berdampak pada tren ini adalah tingkat integrasi dengan sistem PACS tradisional dan masalah keamanan. Ini harus dipertimbangkan dengan hati-hati saat memilih, merekomendasikan, dan menggunakan perangkat nirkabel.

Karena tidak ada solusi satu ukuran untuk semua untuk setiap kebutuhan kontrol akses, baik teknologi kabel maupun nirkabel akan mendapat tempat di masa depan. Oleh karena itu, penting juga untuk mempertimbangkan bagaimana teknologi kabel dan nirkabel akan berinteraksi dan/atau berintegrasi, terutama mengingat pertumbuhan model BYOD (bawa perangkat Anda sendiri).

Seluler/NFC

Banyak teknologi baru yang pada akhirnya akan membentuk kembali dunia kontrol akses datang langsung dari dunia konsumen; khususnya sektor perdagangan ritel telah menemukan beberapa aplikasi yang sangat menarik untuk NFC dan data berbasis lokasi lainnya. Pergeseran menuju pemanfaatan teknologi ini sudah berlangsung, dan akan terus tumbuh dan berkembang dengan cara yang tidak mungkin kita prediksi. Adopsi dan evolusi membutuhkan waktu, dan alih-alih melompat ke perairan yang belum teruji, penting bagi integrator sistem keamanan dan pengguna akhir untuk menyadari bahwa misi pertama dari kontrol akses adalah menjaga orang dan properti tetap aman. Oleh karena itu, meskipun penting bagi produsen untuk memantau semua teknologi baru dan baru yang tersedia, bahkan lebih penting lagi bahwa kami hanya mengejar yang masuk akal untuk industri kami tanpa melupakan tujuan utama kontrol akses.

Penggabungan dengan IT

Bagi mereka yang berada di ruang TI, kontrol akses secara tradisional memiliki definisi yang sangat berbeda daripada di dunia keamanan fisik. Namun, kedua fungsi ini, yang pernah dikelola oleh entitas yang terpisah, bergabung dan menjadi satu disiplin. Untuk kontrol akses, mengenali pentingnya tren ini sangat penting, dan perubahan ini harus dimasukkan ke dalam tujuan bisnis perusahaan. Tidak lagi cukup hanya melindungi aset fisik; peran kontrol akses adalah untuk mengontrol akses ke semua aset yang bernilai, termasuk informasi dan aset terkait TI lainnya.

Standar

PSIA, ONVIF, asosiasi industri keamanan, dan badan lainnya telah bekerja untuk memajukan gagasan standar untuk teknologi keamanan, dan ini adalah tujuan yang sangat positif. Bekerja dengan lusinan produsen untuk membangun konsensus untuk standar ini adalah proses yang kompleks, tetapi industri tentu menyadari bahwa adalah kepentingan terbaik pengguna akhir untuk bekerja sama untuk mencapai tujuan ini. Standar kontrol akses yang direncanakan dan muncul pasti akan datang, dan saat diterapkan, pengguna akhir akan mendapat manfaat dari kemampuan untuk menggunakan teknologi dan perangkat yang mereka pilih untuk membangun sistem akses yang sesuai dengan keamanan, anggaran, dan kebutuhan spesifik mereka.

Seperti yang Anda lihat, pasti ada banyak perkembangan menarik dan positif yang datang ke ruang kontrol akses. Perkembangan ini akan mengubah cara sistem kontrol akses dirancang, diterapkan, dan dikelola, sehingga sangat penting bagi dealer dan integrator untuk menyadari dan membangun pemahaman mereka tentang tren ini. Ini akan membuka kemungkinan baru untuk mengembangkan laba mereka sambil menyediakan sistem yang sangat canggih bagi pelanggan mereka yang meningkatkan tingkat keamanan dengan memenuhi persyaratan unik dari setiap aplikasi tertentu.